2020 .6.12

MOXAのIIoTマネジャーが解説!産業用セキュリティ対策と注目のソリューションとは(前編)

産業用セキュリティ対策と注目のソリューション

近年、製造業などでサイバーセキュリティの重要性が叫ばれています。その大きな理由は、攻撃者が常に新しいターゲットを探し続けており、その対象が工場現場にも広がっているからです。

今回のコラムでは、Moxa Inc. アジア営業本部 IIoT 事業開発マネージャの長澤宣和氏に、現場におけるセキュリティ対策の重要性と、そのために必要なソリューションについて解説していただきました【★写真1】。

【★写真1】Moxa Inc. アジア営業本部 IIoT 事業開発マネージャの長澤宣和氏。

産業システムには脆弱性が多く、攻撃者による格好のターゲットに

製造業におけるサイバーセキュリティの重要性はこれまでも取り上げられてきましたが、実際に積極的にセキュリティを強化する動きはまだまだこれからと考えています。

今回は「なぜ、そしてどのようなサイバーセキュリティ対策が製造業に必要なのか」と言う点に着目してお話をしたいと思います。

さて、なぜ産業用システムにサイバーセキュリティ対策が必要なのかというと、実際にこれまで現場のOT(Operation Technology)側で、SCADAシステムが改ざんされたり、PLCが狙われて設定が変更され、被害を受けた事例が数多くあるからです。

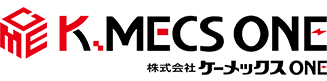

たとえば2010年にイランの核施設を標的にしたWormの「Stuxnet」(スタックスネット)についてはご存知の方も多いでしょう。このときはインターネットから隔絶されたスタンドアローンのネットワークが、USBメモリ経由で感染しました【★写真2】。

【★写真2】2009年に登場した初めてのOT(Operational Technology)ワーム「Stuxnet」。

イランの核施設が標的にされた。

最近では2017年に「WannaCry」が世界に広がり、国内メーカーの拠点が感染し、一部の生産に悪影響を与えました。Windowsを標的としたワーム型ランサムウェアで、PCファイルが暗号化されてしまい、この暗号を解除する代わりに、身代金を要求するという攻撃です。ファイルが閲覧できなくなってしまうので、大変大きな被害です。

実は、もともと現場の産業システムには多くの脆弱性があり、それほどスキルがない攻撃者でも対象として狙いやすいので、被害が大きくなってしまう傾向があります。

工場現場では、システムのOSが古かったり、サポート外になった製品が使われているケースも多くありますが、ソフトウェアにパッチを当ててアップデートするというケースは少ないのが現状です。OTはITと違って、システムの稼働を一瞬でも止めることができません。もしパッチを当てると、システムが不安定になったり、稼働しなくなるという懸念があるからです。

これまで工場は比較的ネットワークが閉じられた環境だったので、それほどセキュリティの心配は少ないと思われていました。しかし近年は工場もIoT化が進展し、外部ネットワークへの入口も増えています。結果、一層攻撃者からターゲットとしてシステムの脆弱性を狙われやすくなっているのです。実はすぐにでもサイバーセキュリティ対策に本腰を入れる状況に迫られているといえるのではないでしょうか。

現場視点のSecured Network Solutionで、最適なネットワーク防御

とはいえ、ひとくちにサイバーセキュリティ対策といっても、どこから手をつけてよいのか分からないかもしれません。セキュリティを強化する対象は、サーバ、デスクトップ、データなど、広範囲で多岐にわたっています。

私たちMOXAは、現場でのサイバーセキュリティ対策としては「ネットワーク防御」が最も最適だと考えています。現場では、他の対策では制限を受けてしまうという現実があるからです。

実は現場側のエンドポイントプロテクションは意外に難しいものです。エッジ側のPCで対策を講ずる際には、アンチウイルスやアプリケーションロックダウン(特定アプリケーションだけを動かす)、監視モニタリングソフトなど利用することになります。

しかし、アンチウイルスのシグネチャ更新が始まると、とたんにPCのパフォーマンスが低下してしまいます。また、ソフトの導入時も互換性に関する問題が出てくるでしょう。現場が重要視するシステムを止めずに対策を講じるという基本的な要件を満たすのは難しくなります。そこでMOXAは、現場視点で「Secured Network Solution」というコンセプトを掲げ、ネットワークでの防御を推進しています。

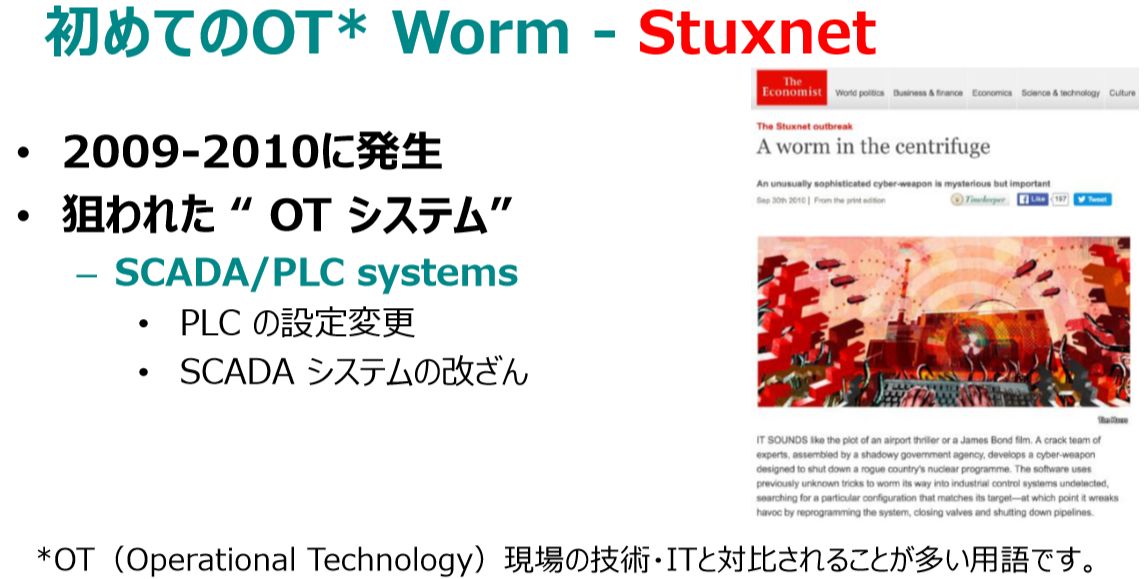

では、現場のネットワークのどの部分を防御すべきか確認してみましょう【★写真3】。

【★写真3】セキュアでないデバイスやサービスの利用、認証機能のない機器のほか、

境界ファイアウオールの限界、セキュリティの一元管理など、現場ネットワークには多くの課題がある。

まず、エンドデバイスネットワークでは、セキュアでない通信プロトコル(サービス)を利用やセキュアでないデバイスとの接続、システムにパッチを適用していないといった不安な点が多く考えられます。

また内部のインフラネットワークも、PLCなどにおいて「認証を取る」という概念がなかったり、境界ファイアウォールだけでは、内部セキュリティを担保できない心配もあります。マネジメント面で、管理側にシステム全体を見える化して一元管理できるソリューションが導入されていないことも課題に挙げられるでしょう。

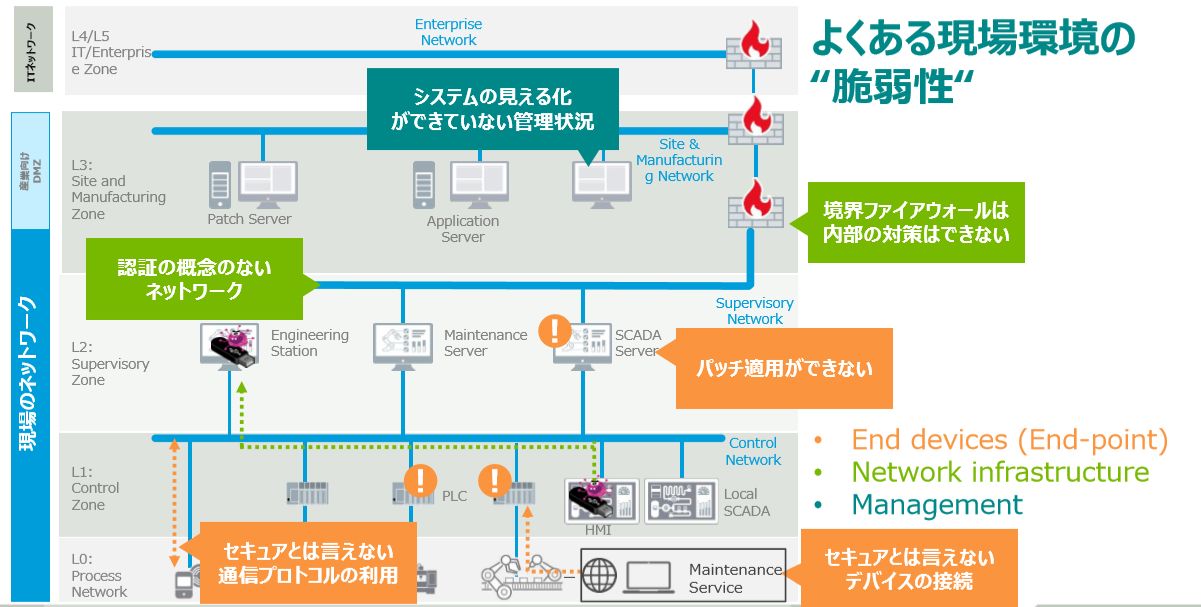

そこでMOXAでは、上記を解決するSecure製品とCyberSecurity Solutionの両輪で構成されるSecured Network Solutionを提供しています。現場のネットワークディフェンスからセキュアネットワーキング、セキュリティマネジメントまでを幅広くサポートしています。【★写真4】。

【★写真4】MOXAの「Secured Network Solution」のコンセプト。

Secure製品群とCyberSecurity Solutionの両輪で構成される。

新たな産業用IPS/IDSが、ネットワークを鉄壁に防御する!

MOXAのSecured Network製品は産業オートメーション向けのIEC62443基準に則った高度なセキュリティ機能に対応しています。

ネットワークについては、多層防御により強固なセキュリティを実現しました。さまざまなセキュアスイッチ&ルータやVPNゲートウェイ 、ネットワーク監視用ソフトウェア「MXview」などが用意されています。

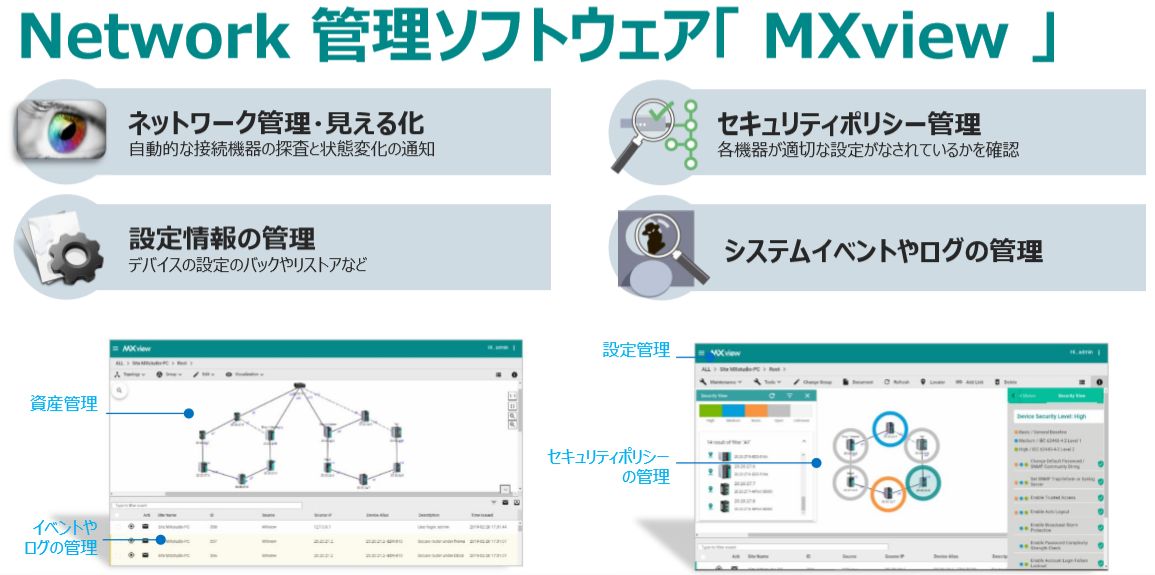

MXviewはネットワーク機器を探索し、その状態を監視したり、セキュリティポリシーやデバイス設定情報を管理できます【★写真5】。MXviewは、SNMPマネジャーなので、MOXA以外の機器の見える化も可能です。

【★写真5】ネットワーク監視用ソフトウェア「MXview」の機能と画面。

基本はSNMPマネジャーなので、MOXA以外の機器にも対応する。

さらに新たにCyberSecurity Solutionとして、産業用IPS(Intrusion Protection System)/IDS(Intrusion Detection System) BOXや、次世代ファイアウォールのNGFW(2020年末に発売)といった製品を用意しています。

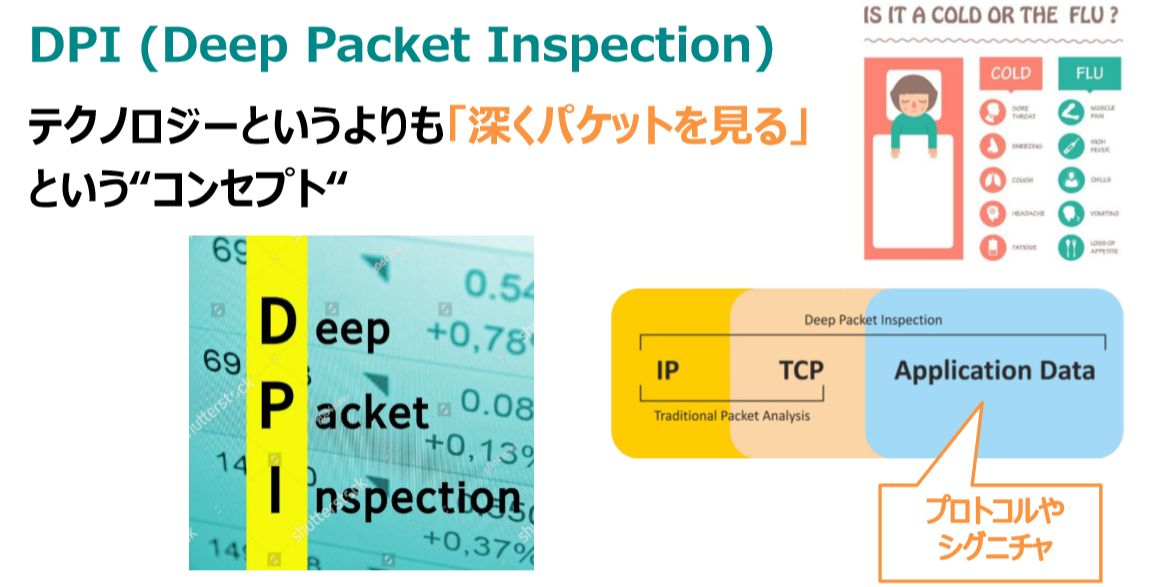

IPS/IDSは、ネットワーク通信の振る舞いを監視し、脅威を防ぐセキュリティアプライアンスです(IDSは脅威検知、IPSは脅威ブロックまで実施)。MOXAの製品は次世代型として「DPI」(Deep Packet Inspection)を搭載している点がポイントです。名称から分かるとおり、パケットの中身をより深く精査するコンセプトです【★写真6】。

【★写真6】MOXAのIPS/IDSは、次世代型として「DPI」(Deep Packet Inspection)を搭載している。

このようにSecured Network製品とCyberSecurity Solutionの両輪で、ネットワークを強固に守るのがMOXAのSecured Network Solutionです。

(次回へ続く)

—————————————————————-

さて次回は、これらのうちCyberSecurity Solutionの中核をなす産業用IPS「IEC-G102 -BP Series」について詳しくお話を伺いました。MOXAが満を持して投入したBOX製品で、ネットワーク上に設置して手軽にIPSを実現してくれます。ぜひ、ご期待ください!